IDS|IPS日志分析工具

IDS/IPS监测的重要性

入侵检测系统(IDS)和入侵防御系统(IPS)是当今使用的最复杂的网络安全设备之一。他们检查网络数据包并阻止可疑数据包,并提醒管理员注意攻击尝试。这些系统的日志包含有关攻击类型、目标设备等的宝贵网络威胁信息。

使用ManageEngine EventLog Analyzer,您可以监控IDS和IPS日志,并提取它们提供的信息,以进一步保护您的网络。它通过自动收集IDS/IPS日志并将其存储在中央位置,使网络设备监控变得简单。预定义报表涵盖了网络的各个方面,并帮助您了解网络的整体安全地位。即时告警确保您是第一个知道何时检测到可疑的东西。例如,当入侵者试图访问您的网络时,恶意流量告警会通知您。EventLog Analyzer还允许您使用几个强大的搜索选项搜索收集的日志,并在您需要时安全地存储日志。

支持的IDS/IPS供应商

EventLog Analyzer为多个IDS/IPS供应商提供开箱即用的支持:

使用EventLog Analyzer的IDS/IPS报表进行网络安全监控

EventLog Analyzer生成IDS/IPS安全报表,提供以下信息:

- 在您的网络上发生的攻击,包括有关最频繁攻击和这些攻击来源的信息。

- 您网络上最具针对性的设备。

- 攻击趋势。

这些报表可帮助您了解您的网络容易受到哪些类型的攻击,哪些网络设备需要进一步保护,如何决定针对哪些恶意流量源等。

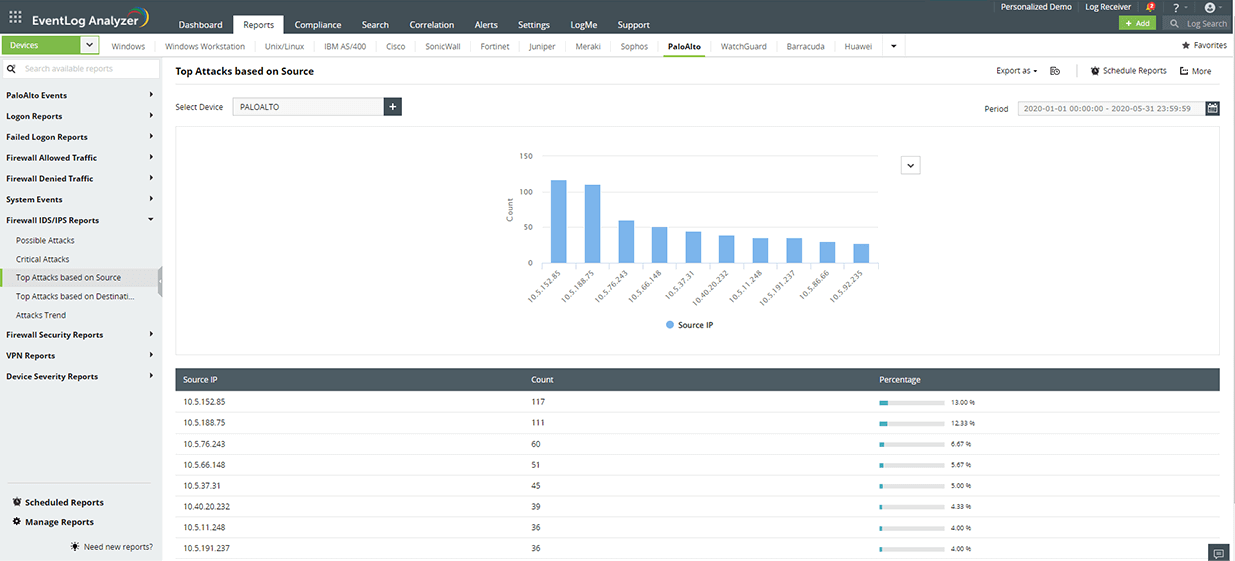

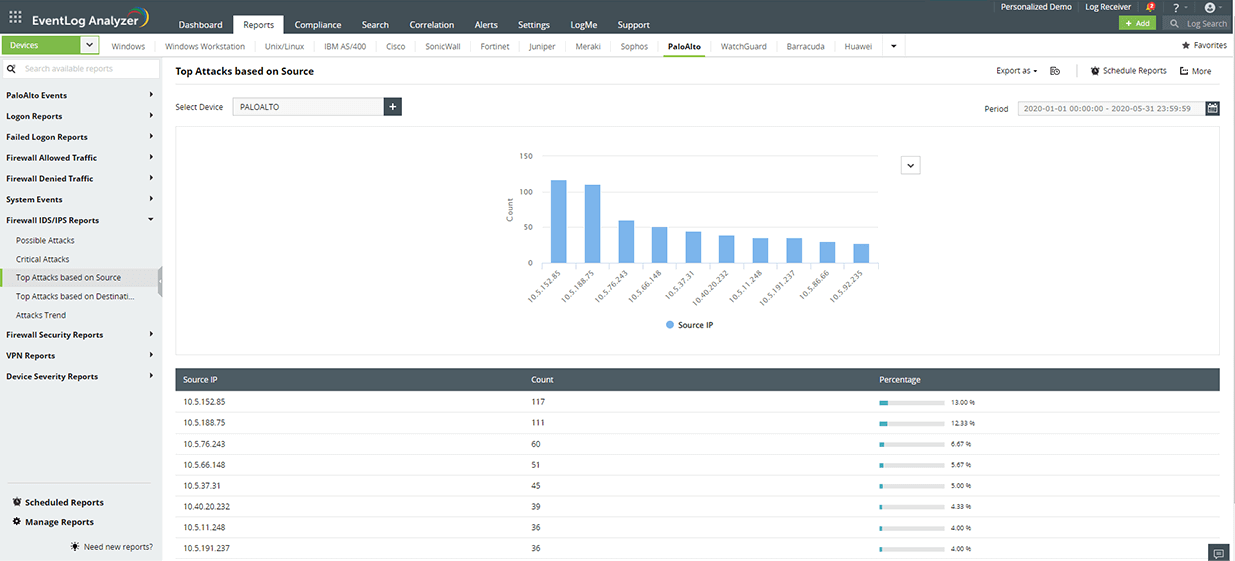

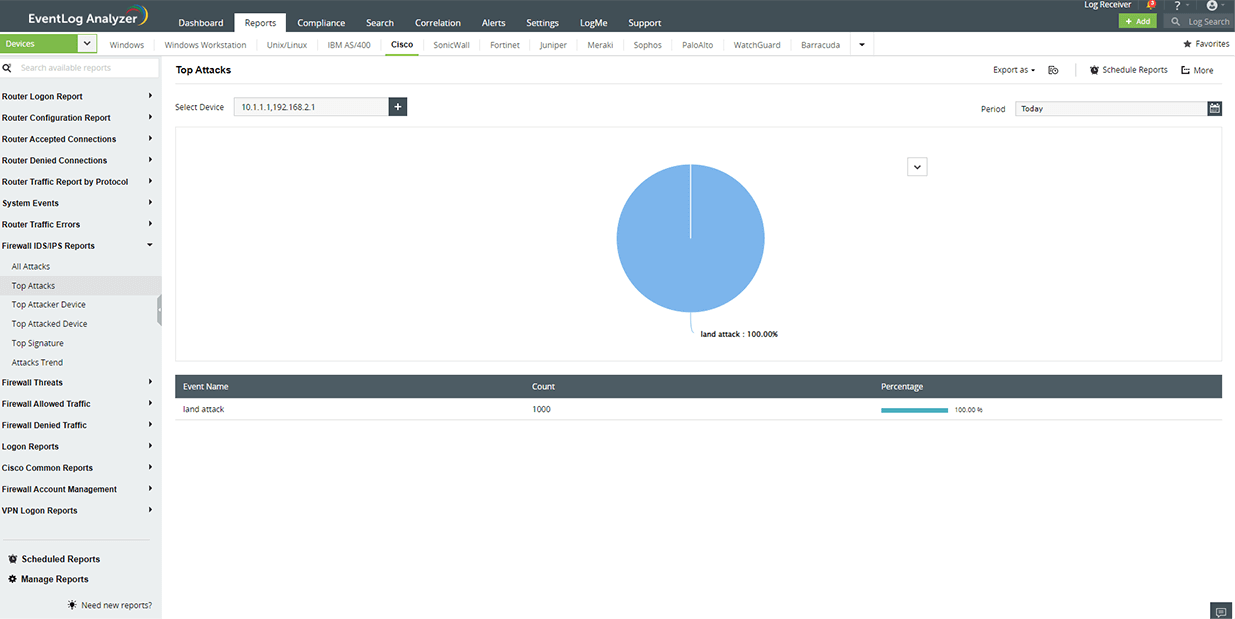

根据源/目的地地址分类的攻击

通过分析根据源地址和目标地址分类的网络上发生的攻击来防止网络入侵。

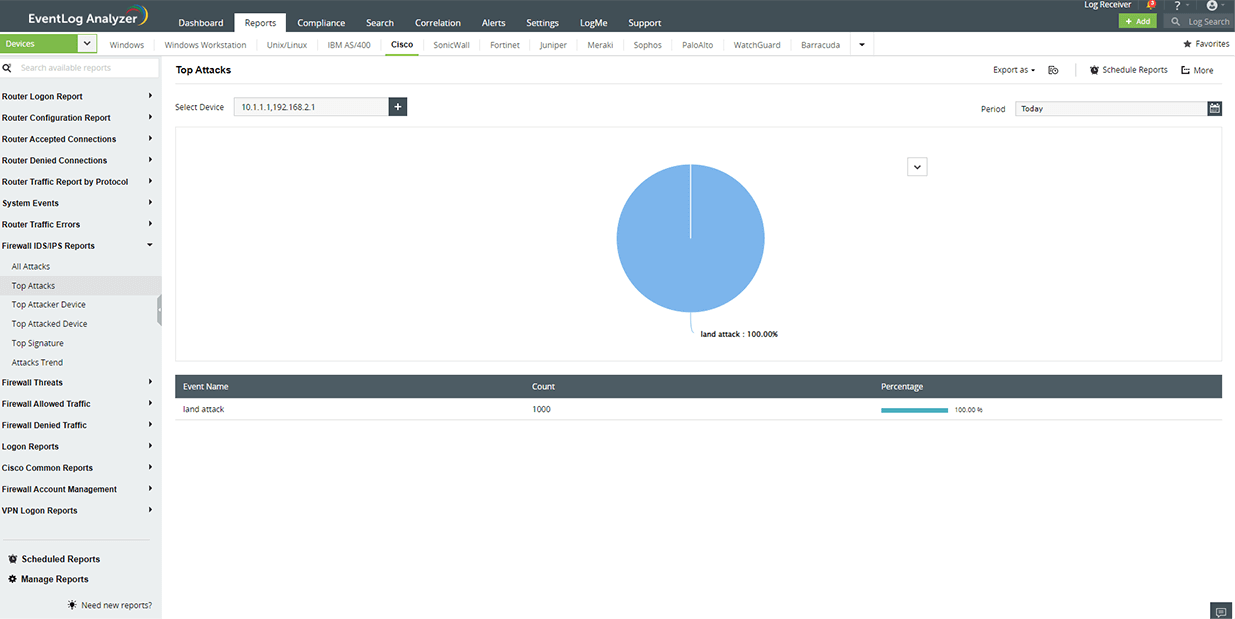

网络上经常有针对性的设备

定期监控和保护网络上被攻击者瞄准的设备。

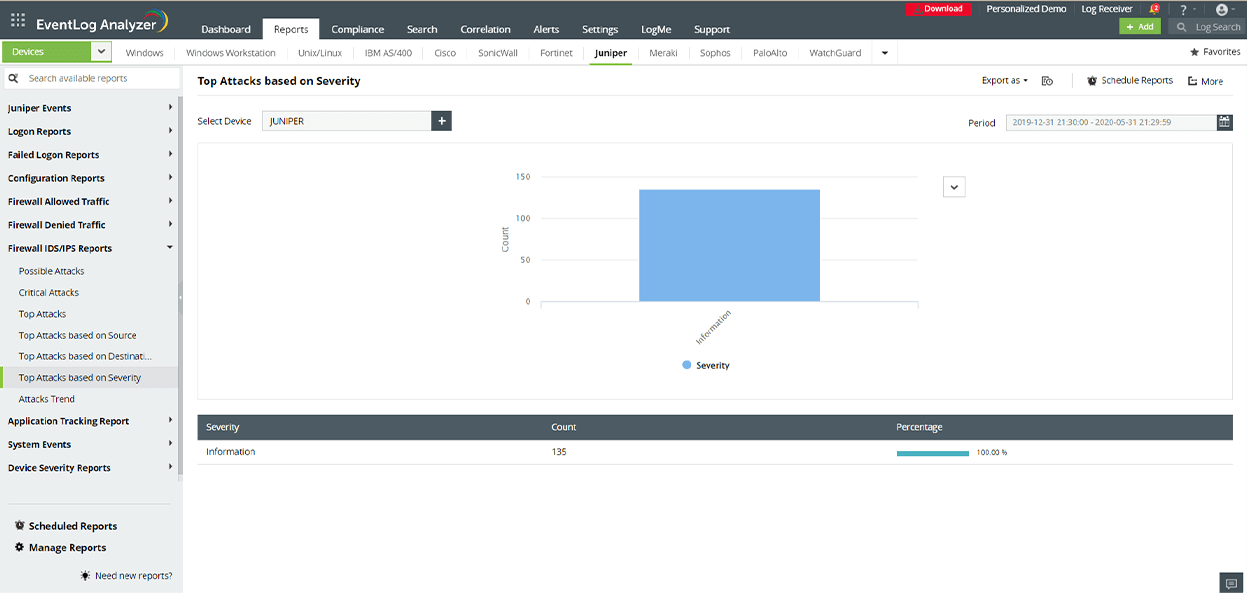

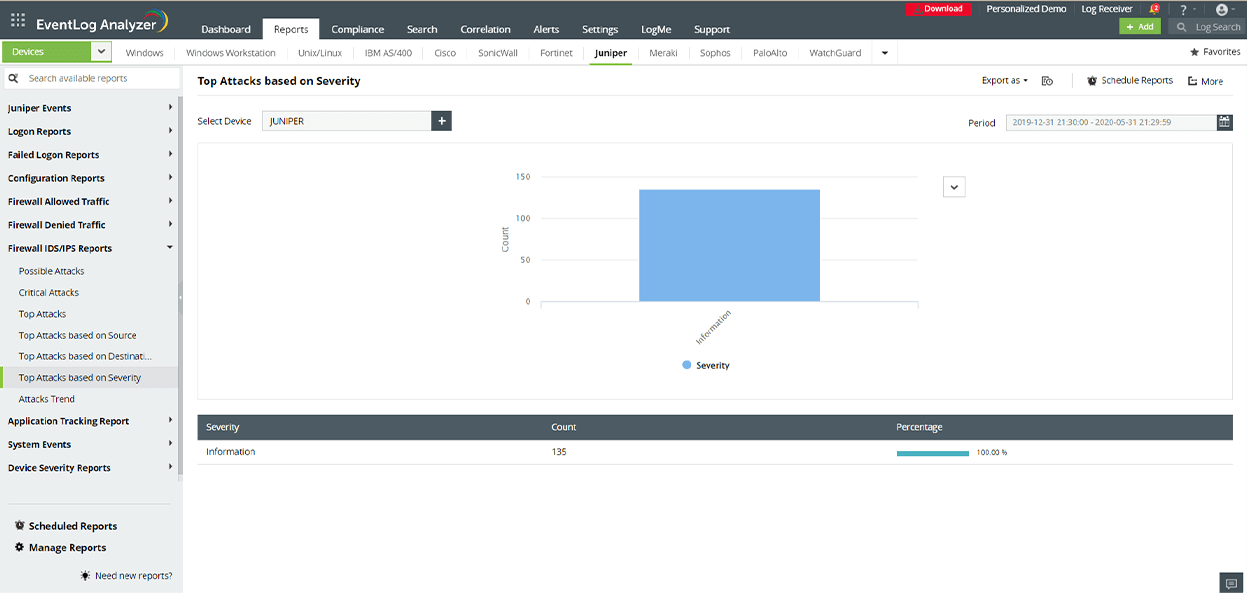

根据严重程度分类的攻击

根据状态对IDS/IPS设备中的攻击进行分类:紧急、告警、关键、错误、警告、通知、信息或调试。

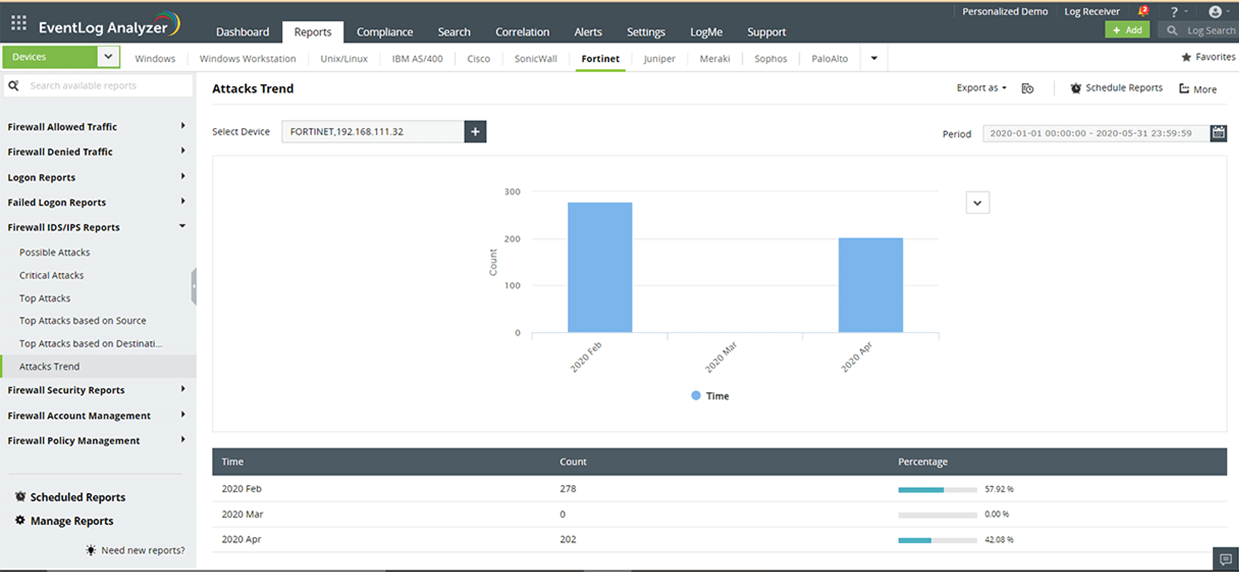

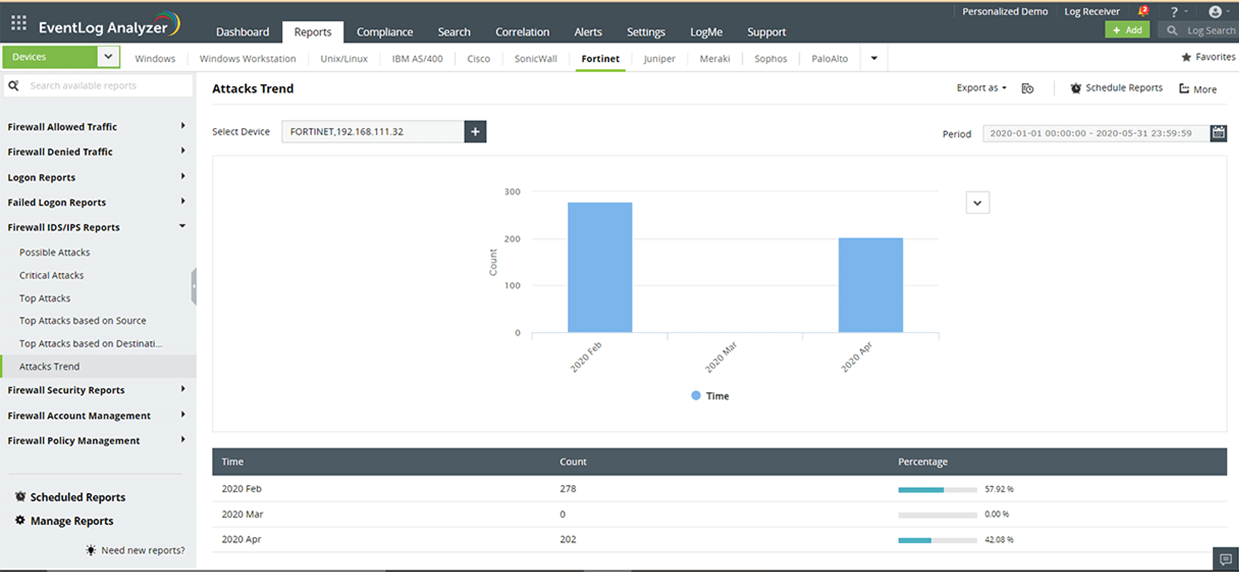

攻击趋势

攻击趋势报表为您提供了在给定时间段内发生的各种攻击的时间表。

EventLog Analyzer提供的更多功能

监控路由器和交换机-使用预定义的报表和告警跟踪和分析路由器和交换机上的流量、连接请求、配置更改、登录和链接状态。

防火墙日志分析

分析来自思科、Checkpoint、Fortinet、Watchguard和Sonicwall等顶级供应商的防火墙解决方案的防火墙流量、安全威胁、策略更改、登录等。

网络法医分析

网络取证分析-使用EventLog Analyzer的强大日志搜索引擎搜索原始和格式化日志,然后执行根本原因分析以识别安全攻击的原因。

IT合规性审计

遵守各种法规,如ISO 27001、HIPAA、FISMA、PCI DSS、GLBA等,并提供预定义的合规报表和合规违规告警。

日志可视化

使用EventLog Analyzer的直观仪表板和图形报表,可视化从多个来源收集的日志数据,并获得对重要网络安全事件的宝贵见解。

选择EventLog Analyzer的5个理由

用于网络监控

1

全面的日志管理

通过从组织网络中的异构设备收集、解析和分析日志,获得对网络活动的可操作见解。

了解更多

2

深入的审计和报表

以图形报表的形式查看从日志中获得的重要安全信息。EventLog Analyzer附带1000多份预定义报表,这些报表在日志收集时自动生成。

了解更多

3

一个强大的相关引擎

通过关联来自多个设备的日志来识别组织网络中的可疑活动。使用30多个预定义的相关规则,或使用EventLog Analyzer的相关规则构建器根据您的要求创建规则。

了解更多

4

自动化事件管理

使用EventLog Analyzer的事件检测和响应系统,限制检测和响应安全事件所花费的时间。通过自动将工单分配给适当的安全管理员来快速处理安全事件。

了解更多

5

增强的威胁情报

与商业和开源威胁源集成,以检测与您的组织网络交互的恶意源。

了解更多

常见问题解答

什么是IDS/IPS?

入侵检测系统(IDS)和入侵防御系统(IPS)是监控组织网络流量以检测和防止恶意活动和违反策略的网络组件。

IDS和IPS有什么区别?

入侵检测系统(IDS)被认为是监控系统。他们负责监控和分析网络流量是否存在恶意威胁。当检测到任何可疑活动时,它们会触发告警通知安全团队,以便立即缓解威胁。入侵检测系统可以通过两种不同的方式部署:基于主机的入侵检测系统和基于网络的入侵检测系统。

入侵预防系统(IPS)本质上是积极主动的,通常被称为控制系统。他们监控网络流量,当检测到任何异常活动时,他们会提醒安全管理员,并通过自动操作(如阻止该特定恶意源或修改防火墙以阻止将来的类似攻击)来补救威胁。