SAML 认证为密码重置和账户解锁过程增加了一层额外的安全性。如果您的组织已经使用基于 SAML 的身份提供商 (IdP) 应用程序,例如 OneLogin 或 Okta,那么使用 SAML 认证作为验证用户身份的方法非常合理。当启用 SAML 认证时,在执行密码自助服务操作时,用户将被重定向到其 IdP 登录网址进行身份验证。身份验证成功后,用户将返回到 ADSelfService Plus 门户,在那里可以重置密码或解锁账户。使用 SAML 认证时,最终用户无需在 ADSelfService Plus 上注册。

SAML 认证的步骤:

需要在两个地方进行 SAML 认证的配置:

这里,IdP 是 OneLogin 或 Okta 等基于 SAML 的身份提供商应用程序。SP 是 ADSelfService Plus。

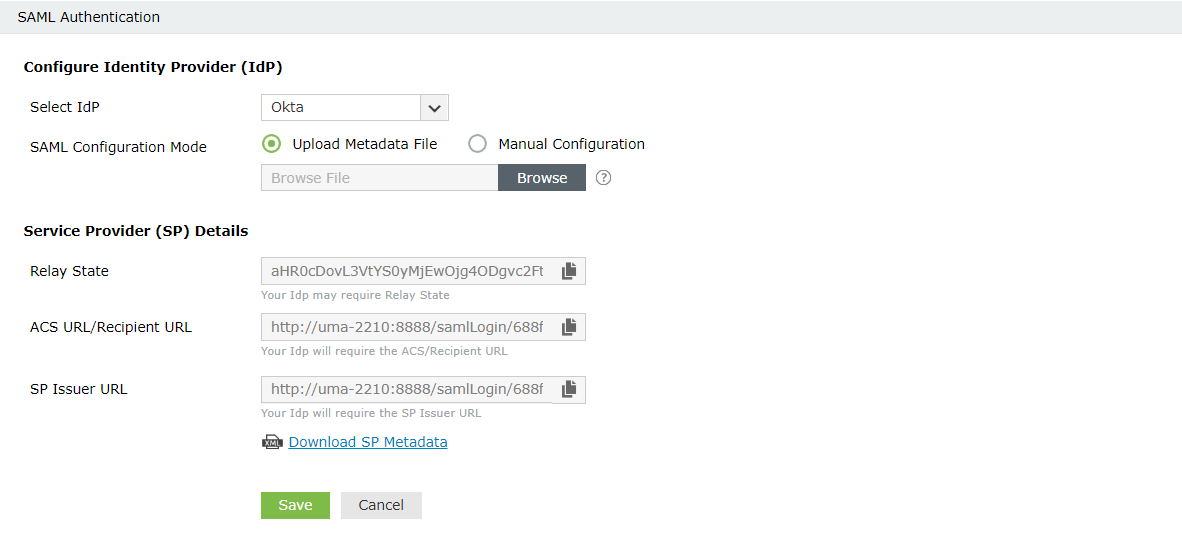

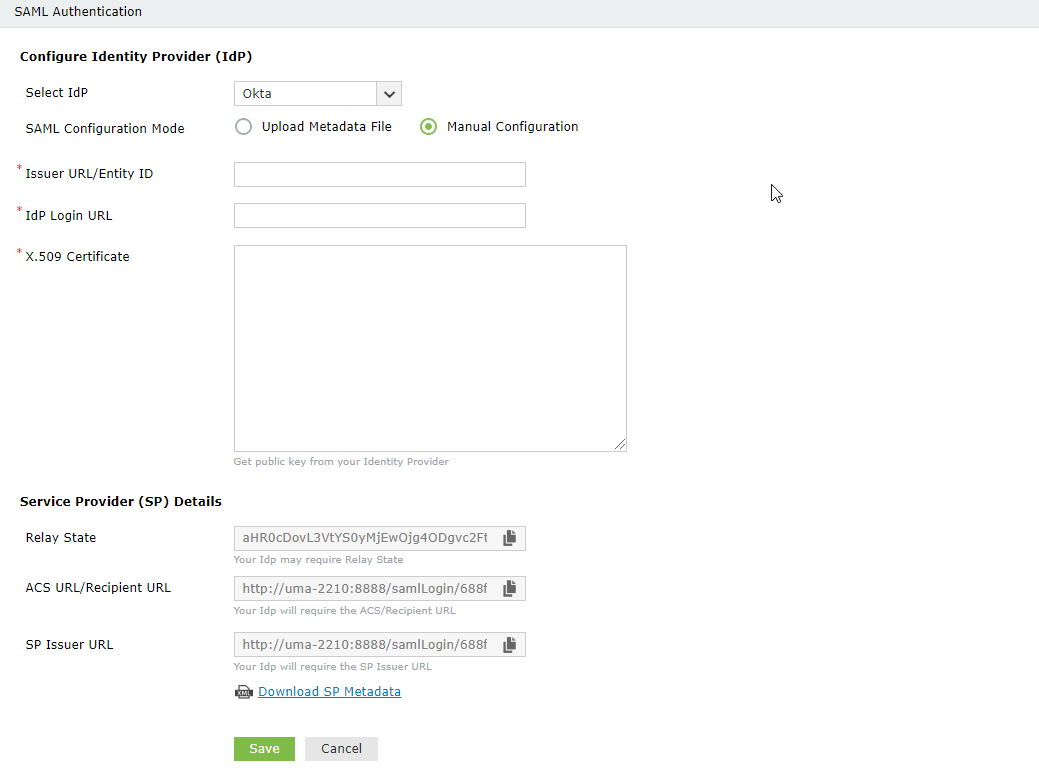

有两种 SAML 配置模式:上传元数据文件 和 手动配置。

在提供的 X.509-Certificate 空间中,输入从身份提供商获取的公有证书密钥(请参阅先决条件的步骤 4)。

X.509-Certificate 以 “-----BEGIN CERTIFICATE-----” 开始,以 “-----END CERTIFICATE-----” 结束。如果这种模式——尽管是大多数情况下的默认模式——不存在,您需要手动将其添加到文件中。

点击 保存。

在本节中,我们介绍了配置步骤:

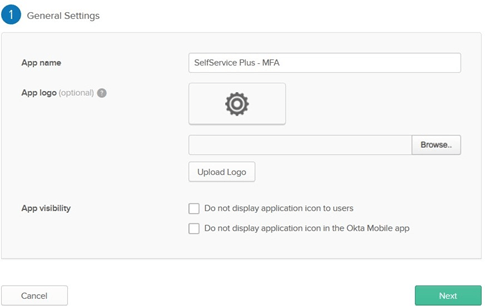

在 常规设置 中,在 应用名称 字段中输入 SAML 应用程序名称(例如:SelfService MFA)。如有需要,上传应用程序的 logo,然后点击 下一步。

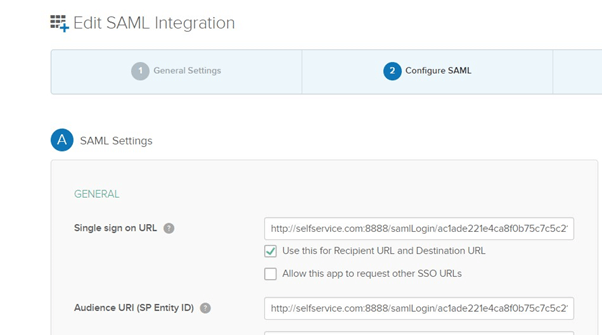

在 配置 SAML 中,输入 ACS URL/Recipient URL 到 单点登录 URL 和 受众 URI (SP 实体 ID) 字段。

ACS URL/Recipient URL: 使用管理员凭据登录到 ADSelfService Plus 网页控制台。导航到 配置 选项卡 → 多因素身份验证 → SAML 验证 → ACS URL/Recipient URL。复制 ACS URL/Recipient URL.

点击 下一步。

在 反馈 中,选择一个适当的响应,然后点击 完成。

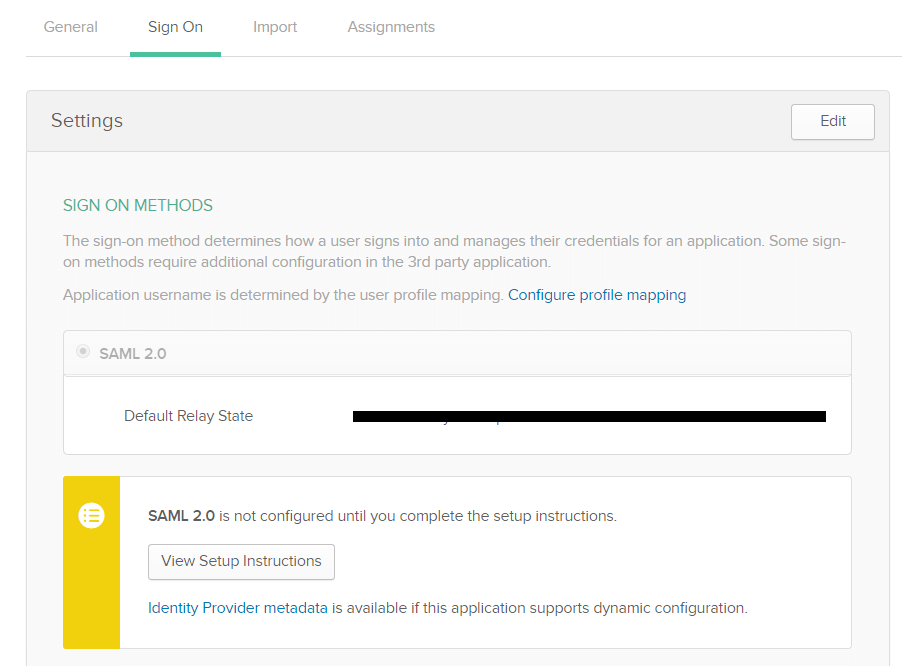

新建应用程序的 登录 选项卡出现。通过点击 身份提供者元数据 链接,下载元数据文件。配置 ADSelfService Plus 中的 SAML 验证 时需要此文件。请保存此文件并妥善保管。将下载的元数据文件重命名为 'metadata_okta.xml'。

点击 分配 选项卡并导航到 分配。根据需要,选择 分配给人员 或 分配给组。选择选项后,点击 保存并返回 按钮。

点击 完成。

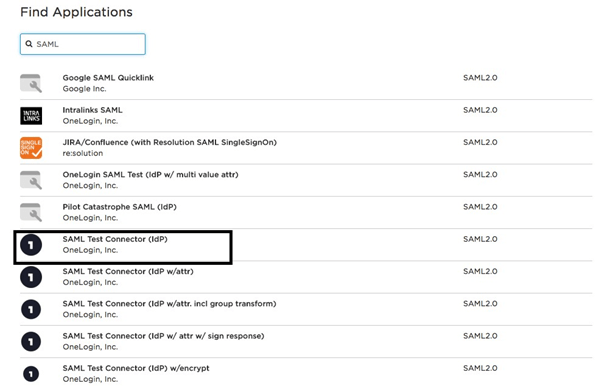

在 查找应用 区域找到 SAML。从搜索结果中选择 SAML 测试连接器 (IdP)。

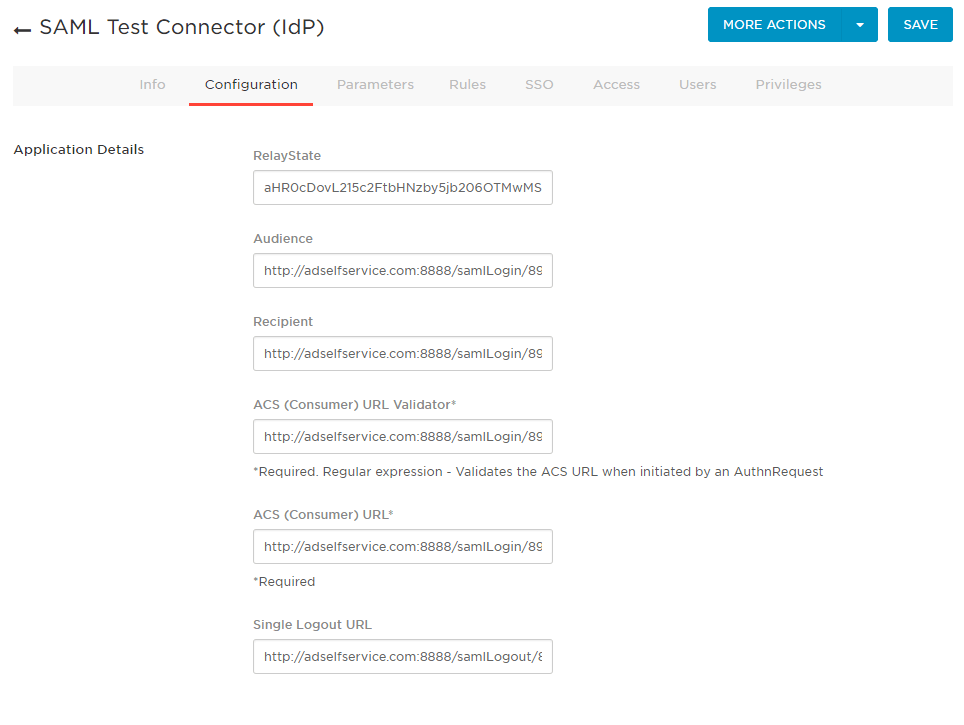

在 配置 标签下,将 ACS URL/Recipient URL 输入到 ACS (消费者) URL 验证器, ACS (消费者) URL, 接收者 和 受众 字段。

在顶部面板的 更多操作 按钮中,选择 SAML 元数据

点击 保存。

先决条件:

要在 ADSelfService Plus 中配置 AD FS 进行身份验证,您需要以下组件:

在配置过程中,您需要添加一个信赖方信任并创建声明规则。

信赖方信任是为通过验证声明建立两个应用程序间的认证连接而创建的。在此情况下,AD FS 将信任信赖方(ADSelfService Plus),并根据生成的声明进行用户认证。

声明是通过对声明规则应用某些条件生成的。声明是用于确定实体访问的属性。例如,Active Directory sAMAccountName。

步骤 1:添加信赖方信任

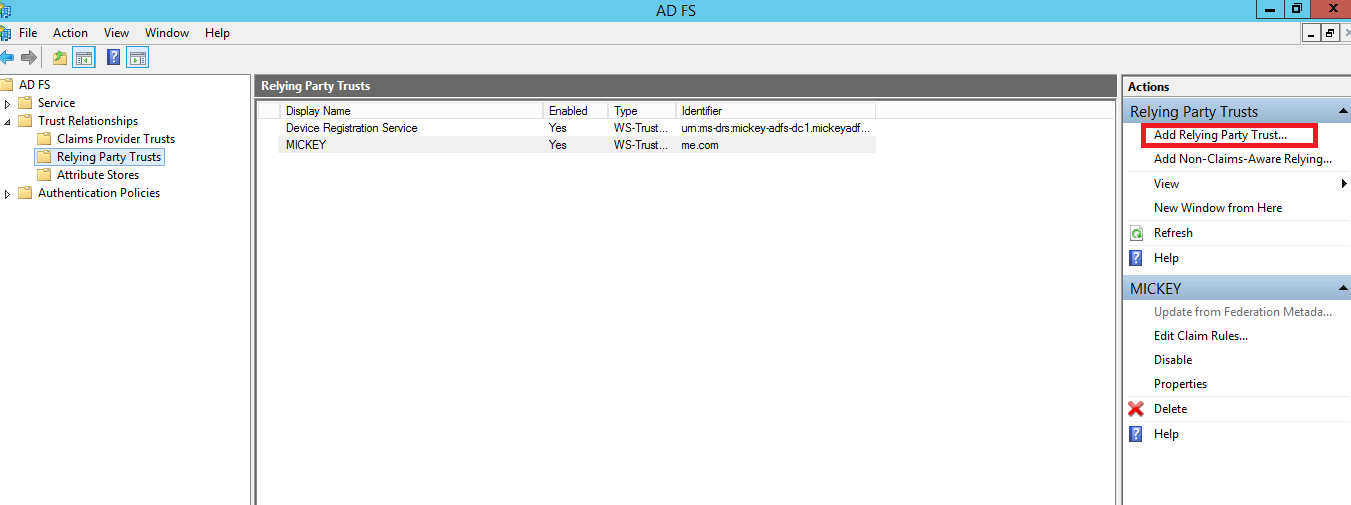

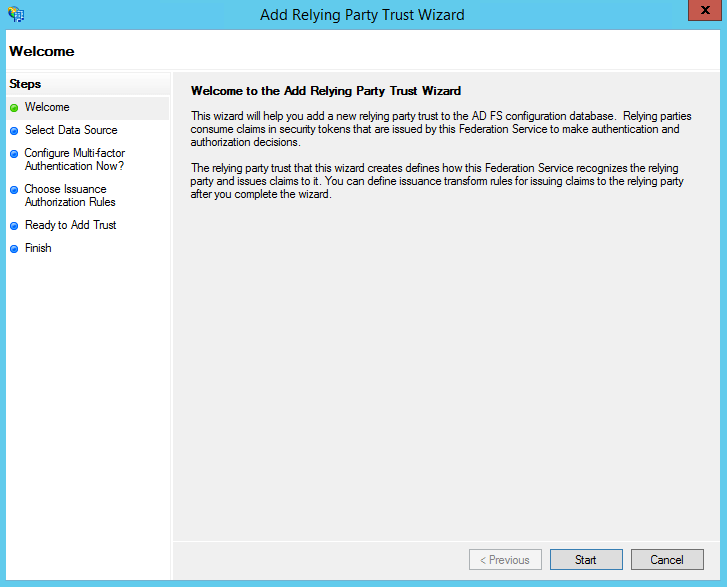

从 操作 边栏中选择 添加信赖方信任。将打开 添加信赖方信任向导。

点击 开始。

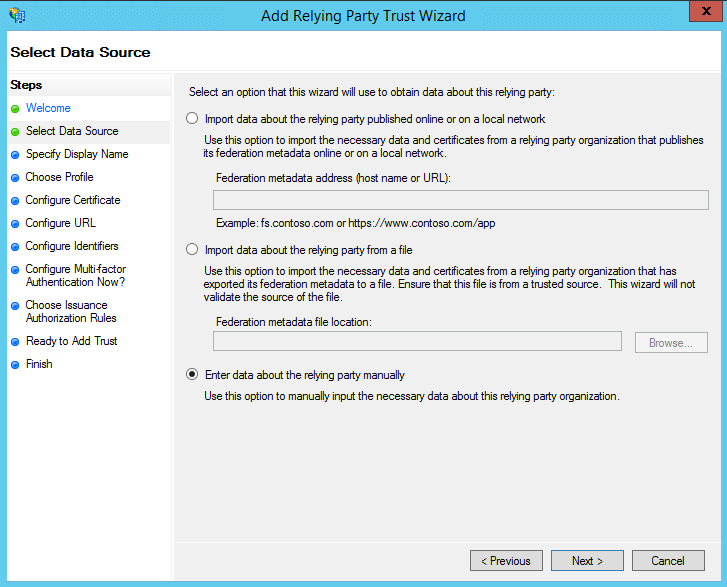

在 选择数据源 页面上,点击 手动输入关于方的数据 选项并点击 下一步。

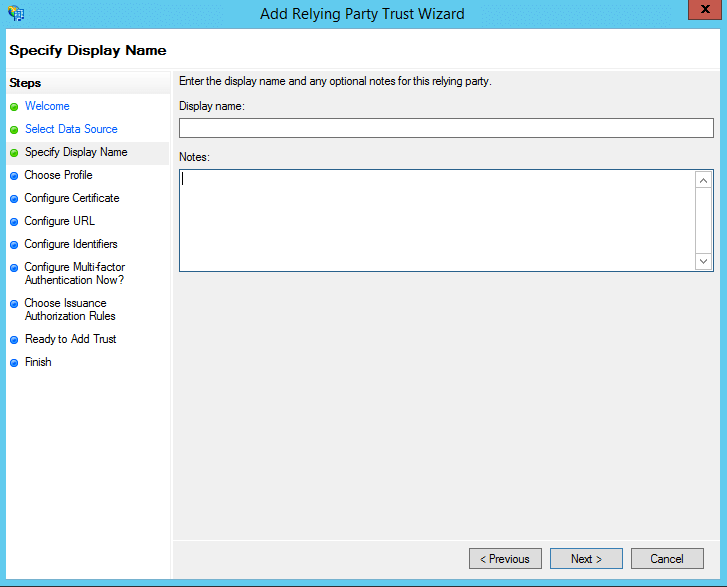

在 指定显示名称 页面上,输入您选择的显示名称,如有必要还可添加备注。点击 下一步。

在 选择配置文件 页面上,点击 ADFS FS 配置文件 按钮。点击 下一步。

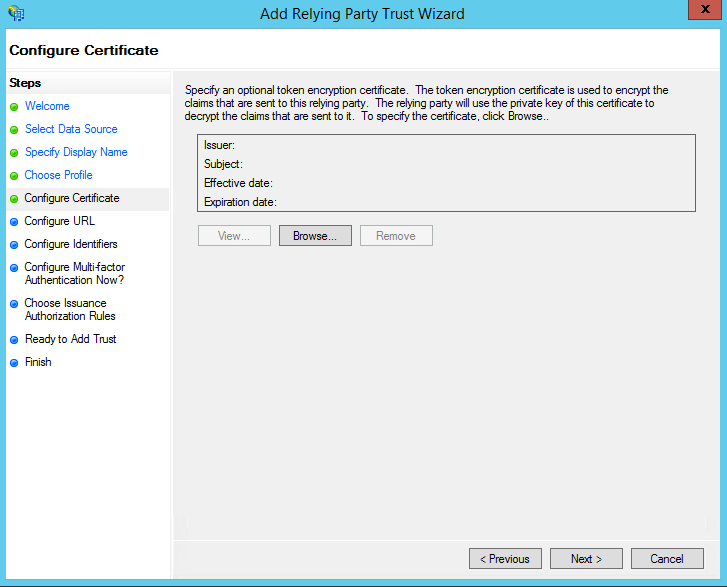

配置证书屏幕上,默认设置已应用。点击下一步。

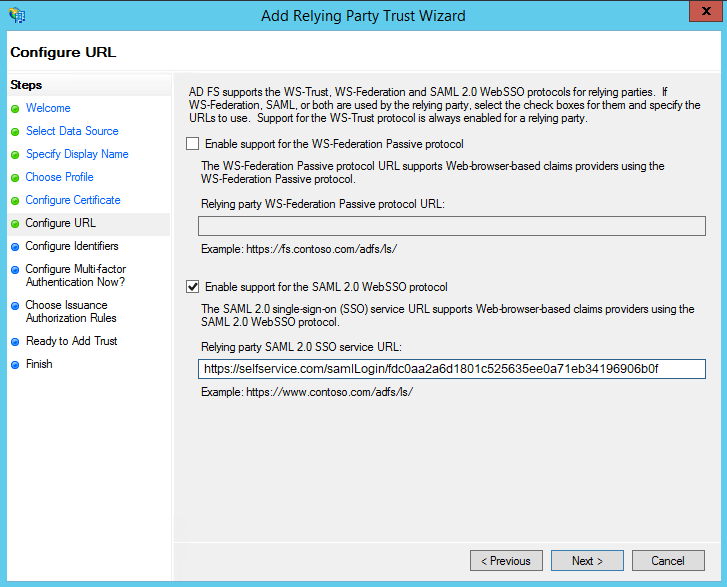

在配置URL屏幕上,勾选标记为启用SAML 2.0 WebSSO协议支持的框。依赖方SAML 2.0 SSO服务URL将是您的ADSSP服务器的ACS URL。注意URL末尾没有斜杠。例如:

https://selfservice.com/samlLogin/fdc0aa2a6d1801c525635ee0a71eb34196906b0f

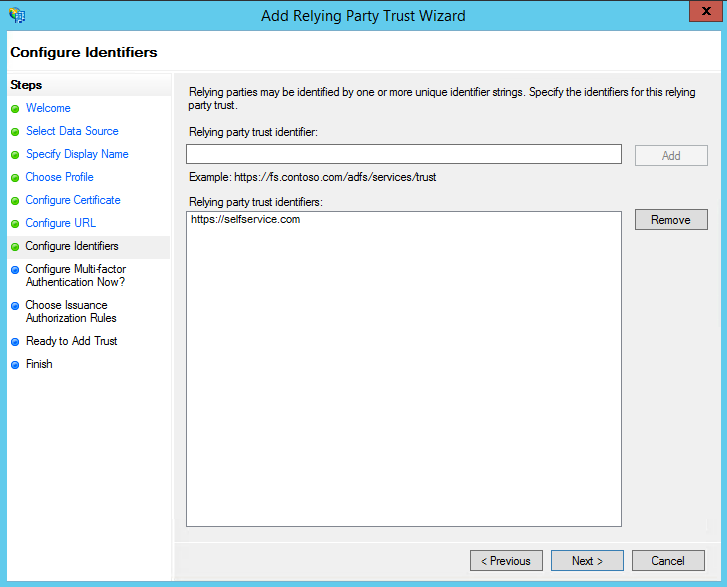

在下一个屏幕中,在依赖方信任标识符选项中,添加SP发行者URL(例如:https://selfservice.com/samlLogin/fdc0aa2a6d1801c525635ee0a71eb34196906b0f)

在下一个屏幕中,您可以选择为依赖方信任配置多因素认证设置。点击下一步。

在选择发行授权规则屏幕中,您可以选择允许所有用户访问此依赖方或拒绝所有用户访问此依赖方。点击下一步。

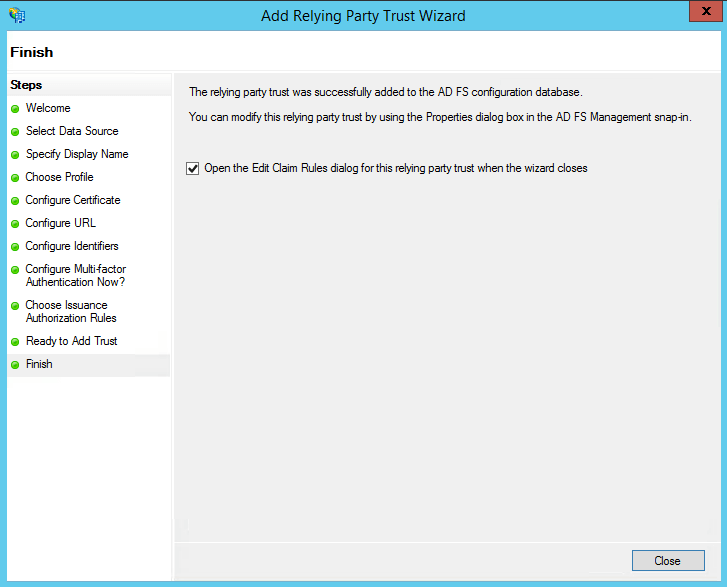

接下来的两个屏幕将显示您所配置设置的概述。在完成屏幕上,点击关闭以退出向导。如果您选择了在向导关闭时为此依赖方信任打开编辑声明规则对话框选项,声明规则编辑器将自动打开。

步骤2:创建声明规则

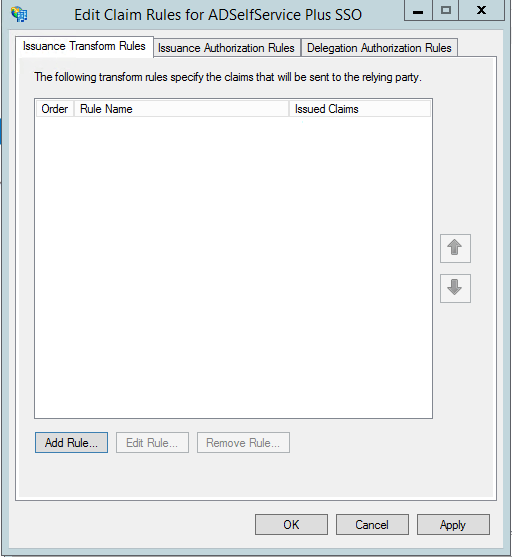

配置依赖方信任后,您可以使用声明规则编辑器创建声明规则,该编辑器在创建信任完成后默认打开。

要创建新规则,请点击添加规则。

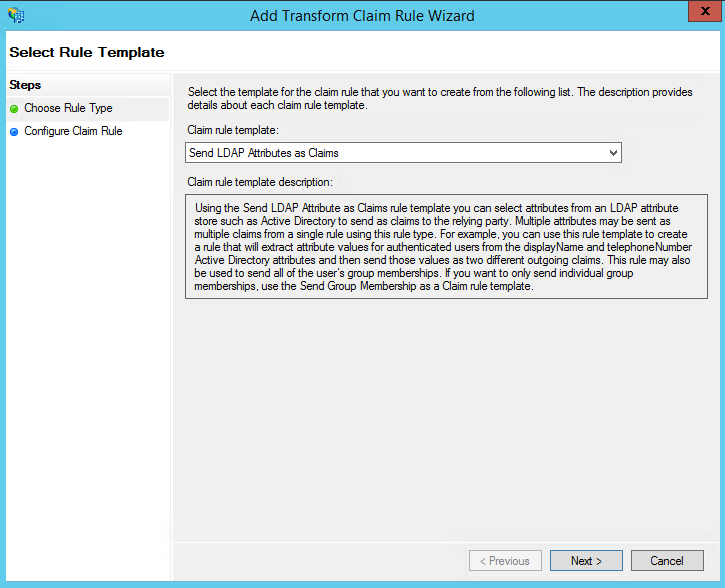

从可用声明规则模板列表中,选择发送LDAP属性作为声明。点击下一步。

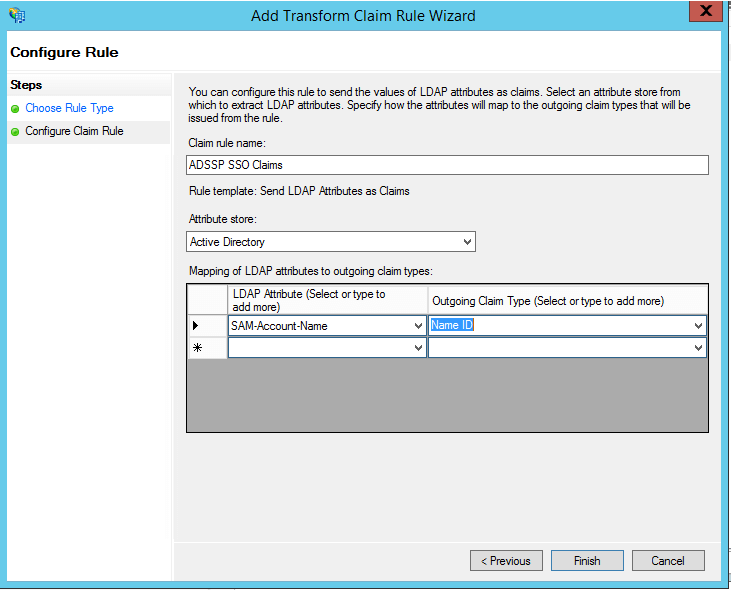

在下一页,提供一个 声明规则名称 并选择 Active Directory 作为属性存储。

在 LDAP 属性 列中,选择 SAMAccountName.

在 传出声明类型 列中,选择 Name ID.

点击 完成 以保存规则。

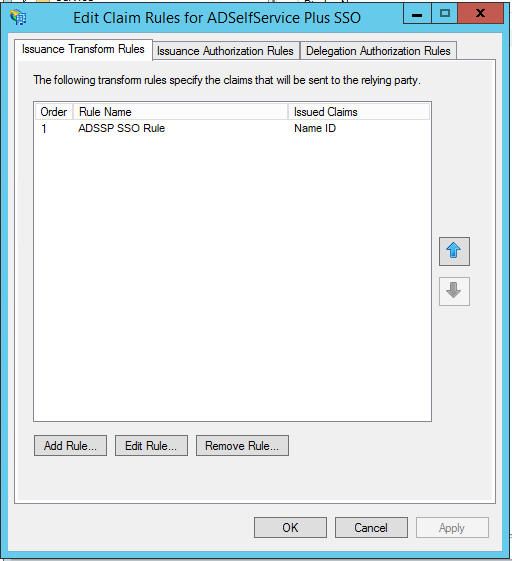

点击 完成,您可以查看已创建的规则。

完成 AD FS 配置后,通过点击 身份提供方元数据链接 下载元数据文件。例如:

https://server_name/FederationMetadata/2007-06/FederationMetadata.xml.

在配置 ADSelfService Plus 中的 SAML 身份验证时需要此文件。因此,请保存该文件并妥善保管。

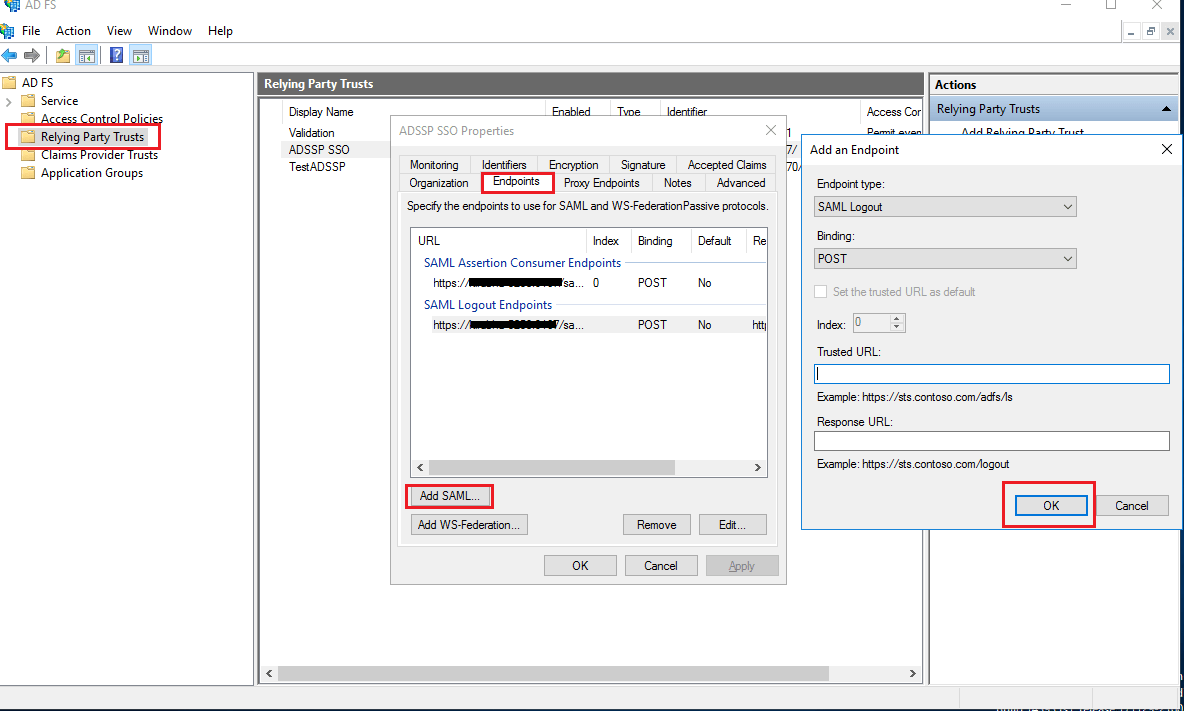

导航到 中继方信任 并找到您创建的 规则。

右键点击所选规则并点击 属性。

在打开的窗口中,找到 端点 标签并点击 添加 SAML 按钮。

在 受信任的 URL 中,粘贴从步骤 1的先决条件中复制的 SP 注销 URL。

在 签名 标签中,上传来自步骤 4的先决条件的 PEM 格式的 X.509 证书。

点击 确定。

按照以下步骤通过 AD FS 验证您的 ADSelfService Plus 帐户。

先决条件

在 AD FS 中启用 RelayState。

对于 Windows Server 2012:

在您的 AD FS 服务器中,导航到

%systemroot%\ADFS\Microsoft.IdentityServer.Servicehost.exe.config 文件。

在 <microsoft.identityServer.web> 部分中,输入以下代码: <useRelayStateForIdpInitiatedSignOn enabled="true" />

示例代码:

<microsoft.identityServer.web>

…..

<useRelayStateForIdpInitiatedSignOn enabled="true" />

</microsoft.identityServer.web>

重启 AD FS 服务器。

对于 Windows Server 2016:

在您的 AD FS 服务器中,以管理员身份打开 Powershell。

运行以下命令以启用 IdP 启动的 SSO:

Set-ADFSProperties -EnableIdPInitiatedSignonPage $true

运行以下代码以启用 RelayState:

Set-ADFSProperties -EnableRelayStateForIDPInitiatedSignon $true

重启ADFS服务器。

生成IdP URL的步骤:

使用管理员凭据登录ADSelfService Plus网页控制台。

导航到管理选项卡 → SSO设置。

在SAML认证的服务提供商详情部分中,复制中继状态和SP发布者URL。

打开一个文字处理器并输入以下命令:

<IdP_URL_字符串>RelayState=RPID=<SP_Issuer_URL>&RelayState=<Relay State>

给该文字文件命名,并保存。对已保存的URL进行编码。

示例代码:

编码后的代码将如下所示:

https://example.com/adfs/ls/idpinitiatedsignon.aspx?RelayState=RPID%3Dhttps%253A%252F%252Fselfservice-0001%253A9267%252FsamlLogin%252F88d9537b8c5f7376fc78fdfb7591601e85aa8ebb%26RelayState%3DaHR0cHM6Ly9raXJ1YmhhLTUyNTg6OTI2Ny9zYW1sTG9naW4vTG9naW5BdXRo

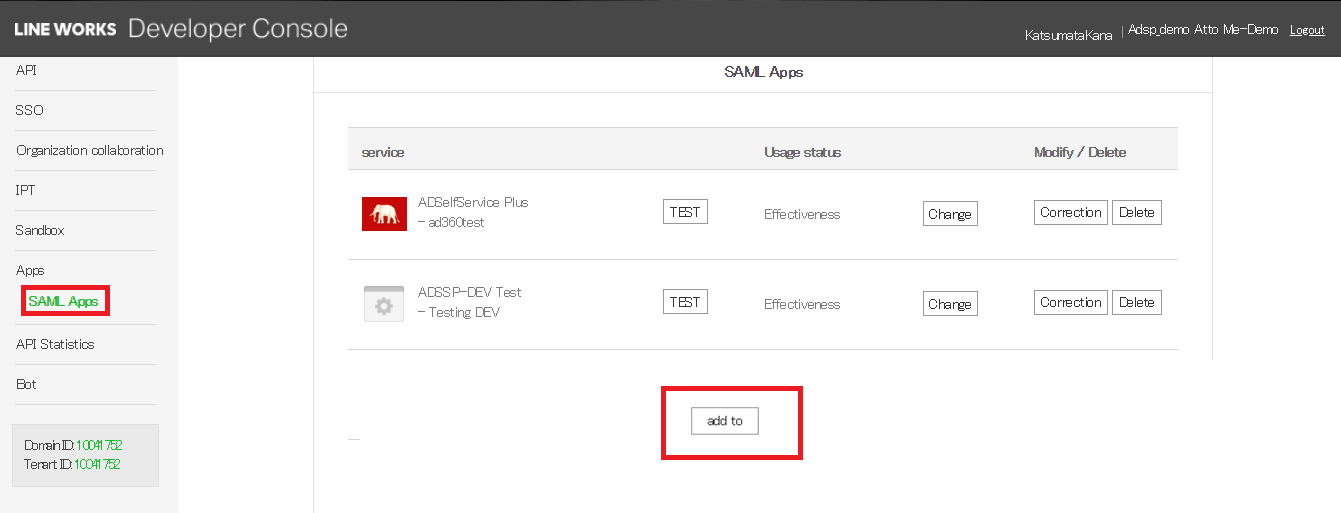

登录Line Works开发者控制台。转到应用部分 > SAML应用,点击添加到按钮。

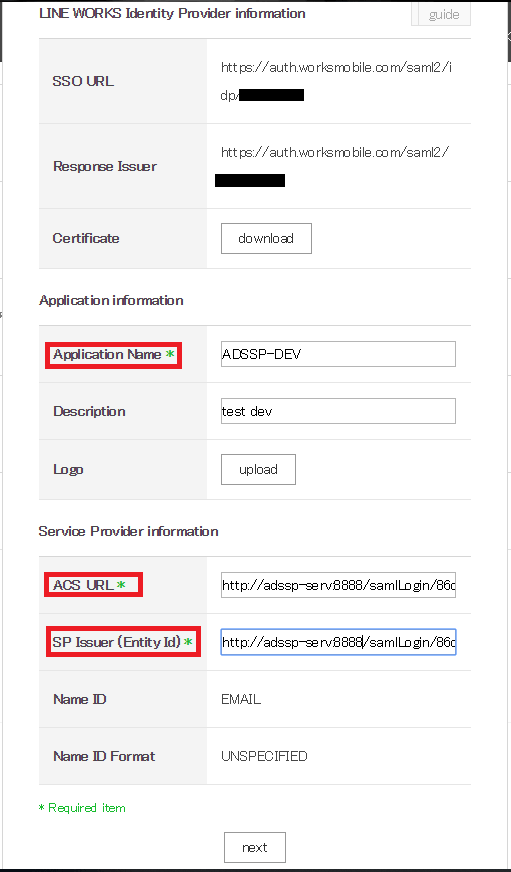

在打开的窗口中,在相应字段中提供合适的应用程序名称、描述和徽标。

在ACS URL字段和发布者URL/实体ID,以及ADSelfService Plus的ACS URL/接收者URL中输入。

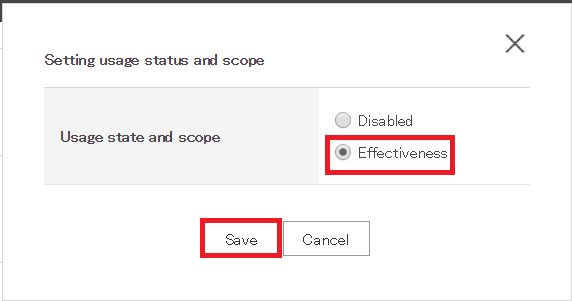

转到SAML应用部分,找到您刚创建的应用程序。点击更改按钮,并将状态更改为"有效"。点击保存。

版权所有 © 2024,卓豪(中国)技术有限公司,保留所有权利。